El proceso para iniciar sesión de LinkedIn es vulnerable a ataques de fuerza bruta

y es posible, mediante un diccionario, descubrir la password de

usuarios. Este ataque es factible debido a un error en la validación del

token de seguridad (Csrf token) que permite enviar tantos request

remotos como queramos, probando distintos usuarios y usando el mismo

token.

La única protección que existe, es que luego de decenas de intentos, nos

muestra un Captcha, sin embargo, luego de esperar un tiempo y con un

nuevo Token, es posible continuar con el ataque.

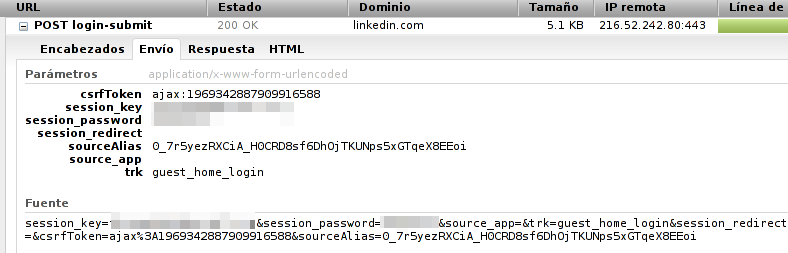

Para obtener un Token y poder probar el ataque, debemos atrapar el

POST que se hace en el formulario de login y obtener el “sourceAlias” y

“csrfToken”.

.Cuando realizamos el ataque, no es necesario enviarle estos valores

metiante POST, ya que no discrimina el métido por el cual se le entregan

los valores, pudiendo generar un simple script que haga consultas

mediante GET pasandole las variables por URL.

Más....

Fuente:blog.zerial.org/

No hay comentarios:

Publicar un comentario