[Español] El pasado junio se identificó un malware que infectaba AutoCAD para Windows y que es responsable del robo de miles de documentos.

AutoCAD es un popular programa para dibujo 2D y 3D que se utiliza para

diseñar todo tipo de productos como viviendas, automóviles, industria

aeroespacial así como en defensa, por lo que es realmente interesante

para el espionaje industrial. En este post estudiaremos a un malware

conocido como Medre.

[English] Last June a malware that infected AutoCAD for Windows was identified and is responsible for the theft of thousands of documents.

AutoCAD is a popular program for 2D and 3D drawings that is used to

design all kinds of products, such as homes, cars, aerospace and in

defense, so it is really interesting for industrial espionage. In this

post we will study a malware known as Medre.

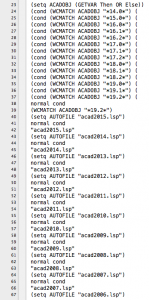

Desde un punto de vista técnico es un malware sencillo, escrito en AutoLISP y scripts/payloads en VBS,

pero ingenioso ya que infecta múltiples versiones de AutoCAD en Windows

(ver Fig. 1) con el objetivo de robar ficheros y enviarlos por correo a

servidores en China.

From a technical point of view is a simple malware, written in AutoLISP and scripts/payloads in VBS,

but ingenious since it infects multiple AutoCAD versions in Windows

(see Fig. 1) with the aim of stealing files and send them by mail to

servers in China.

Fig. 1 – Versiones soportadas de AutoCAD por Medre / Supported versions of AutoCAD by Medre

En la Fig. 2 podemos ver los servidores chinos donde se envía la

información robada, Medre utiliza diversas cuentas de correo en estos

servidores. A pesar de utilizar servidores chinos no está del todo claro

si el origen del ataque proviene de allí.

In Fig. 2 we can see the Chinese

servers where the stolen information is sent, Medre uses various email

accounts on these servers. Despite using Chinese servers it is not

entirely clear if the source of the attack comes from there.

Fig. 2 – Servidores Chinos / Chinese servers

Más...

Fuente:Simon Roses Femerling – Blog

No hay comentarios:

Publicar un comentario